(foto: Pixabay)

Przejmowanie danych dostępowych do Facebooka czy innych serwisów społecznościowych pozwala przestępcom na realizowanie kolejnych ataków. Do wykradzenia danych logowania czasami wystarczy niewinne ogłoszenie z prośbą o udostępnienie. Na przykład „Pilnie oddam pieski rasy York”. Któż by się nie wzruszył słodziakami? Jeden klik w link i otwiera się spreparowany panel logowania do Facebooka. To pozwala przestępcy przejąć nasze konto i dalej działać. Przechwycone konta mogą na przykład rozsiewać fake newsy o nagłych, niesłychanych zdarzeniach, porwaniach, często są to sensacje związane z koronawirusem. Tu również kliki prowadzą przez spreparowane linki do panelu Facebooka.

Jak podaje raport CERT Orange Polska, przestępcy co jakiś czas logują się na przejęte konta, by zdobywać dane dostępowe kolejnych znajomych. Starają się też spieniężać zdobyte kontakty przez oszustwo „na BLIK” lub przez promocję fałszywych kasyn czy serwisów randkowych.

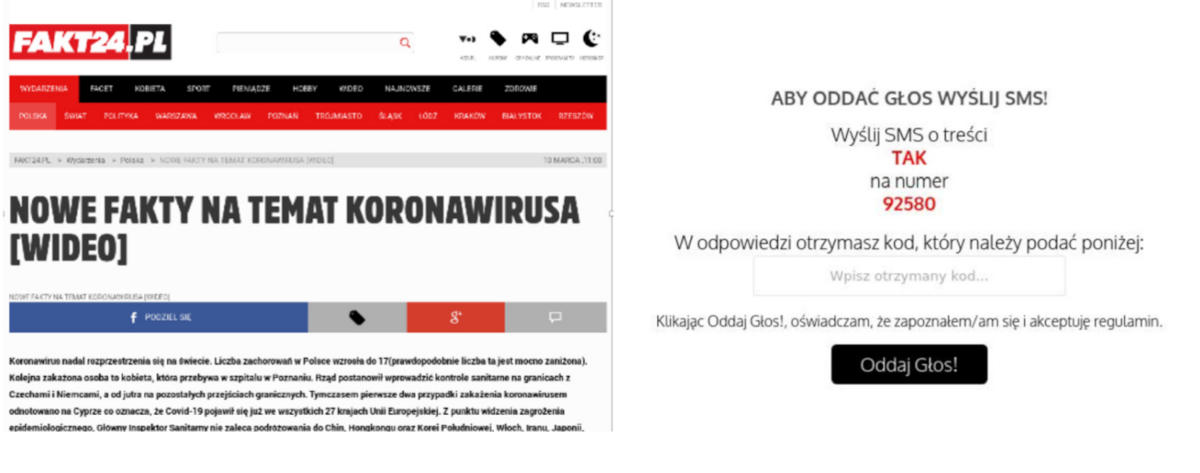

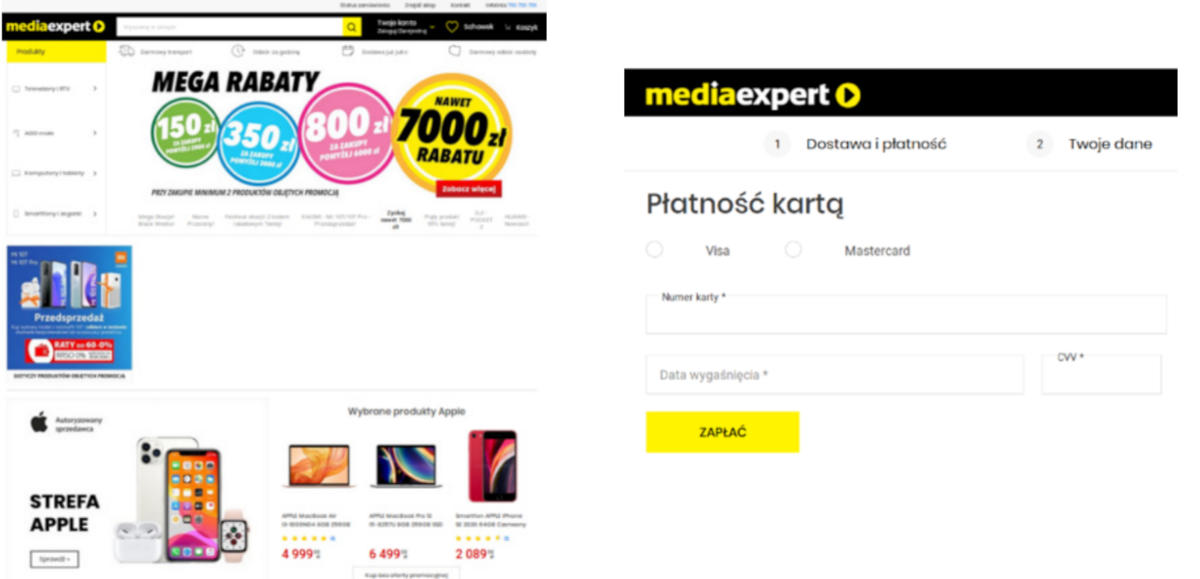

W czasach pandemii koronawirusa sklepy internetowe zyskały szczególną popularność, co wykorzystywali też cyberoszuści. W szale zakupów, w poszukiwaniu lepszych okazji wielu internautów traciło głowę i nie zwracało uwagi na takie niepokojące oznaki, jak podejrzana domena (zarejestrowana kilka dni wcześniej, czego nikt raczej nie sprawdza), brak danych firmy, e-maila czy telefonu kontaktowego. Bardzo skąpy jest też na ogół wybór sposobów płatności.

Czasami przestępcy zadawali sobie więcej trudu, na przykład przygotowując z okazji Czarnego Piątku fałszywą stronę sklepu MediaExpert. Jak podaje raport CERT Orange Polska, w tej konkretnej sytuacji jedynym ratunkiem były tylko bardziej czasochłonne sposoby weryfikacji, bo nawet dane z bazy Whois wydawały się prawdziwe. Fałszywość strony ujawniał dopiero panel płatności: bez wyboru banków czy innych powszechnych rodzajów internetowych płatności, za to z formularzem do podania danych karty płatniczej. Co dalej? Dysponując numerem karty oraz pozostałymi danymi, przestępca zyskuje możliwość dokonywania płatności w internecie, obciążając ofiarę nieraz ogromnymi kwotami.

W czasach pandemii na znaczeniu zyskały internetowe komunikatory, a wśród nich jednym z najpopularniejszych był WhatsApp, liczący w skali globalnej 2 mld użytkowników, z których wielu korzysta z aplikacji w Polsce. Sprytni oszuści nie mogli przepuścić takiej okazji.

Jak to działa? Opisuje to raport CERT Orange Polska. Użytkownik po wystawieniu oferty sprzedaży na platformie OLX otrzymuje propozycję zakupu towaru. Oszust kontaktuje się ze sprzedającym, korzystając z fałszywego, specjalnie utworzonego konta na WhatsApp. Przekonuje, że finalizacja transakcji wymaga skorzystania z usługi płatności, która w rzeczywistości jest kolejną pułapką. W tym scenariuszu sprzedający, żeby odebrać zapłatę, musi wprowadzić dane karty płatniczej – rzekomo po to, by kupujący mógł na nią otrzymać należność. Wystarczy chwila nieuwagi i do przestępców trafiają poufne dane karty płatniczej, co może prowadzić do poważnych strat finansowych.

Co ciekawe, w tym rodzaju ataku oszuści często wtrącali na komunikatorze rosyjskie bądź zniekształcone słowa, a sprowokowani pisali cyrylicą. Oszustwo na WhatsApp wciąż jest wykorzystywane w 2021 roku, o czym niedawno przestrzegała nawet Policja.

Cyberprzestępcy często podejmują działania w krótkich, ale konkretnych akcjach, skierowanych do wybranej grupy ofiar. CERT Orange Polska donosił niedawno o kampanii wymierzonej w klientów banków BOŚ i BGŻ BNP Paribas, ale ten scenariusz może mieć różne odmiany i każdy z nas może stać się potencjalną ofiarą.

Oszuści zaczynają od rejestracji fałszywych domen, zbliżonych do tych prawdziwych. Wykorzystują tu takie sztuczki, jak podmiana litery „i” w domenie na literę „el”, co na pierwszy rzut oka jest trudne do odróżnienia.

Wkrótce te witryny zaczynają się pojawiać jako płatne reklamy w wyszukiwaniach Google. Oszuści wykupują po prostu emisje związane ze słowami kluczowymi dotyczącymi tych banków. Jeżeli ofiara zamiast dokładnego adresu strony wpisze tylko nazwę banku w pasku przeglądarki internetowej lub bezpośrednio w wyszukiwarce Google, na górze witryny zobaczy stronę podstawioną przez oszustów.

W pośpiechu wielu użytkowników nie zwróci uwagi, że klika na link opisany jako reklama (czyli ten fałszywy) zamiast w rzeczywisty wynik wyszukiwania. Co ciekawe, zaobserwowany przez eksperta z Orange Polska atak skierowany do klientów BGŻ BNP Paribas działał tylko na urządzeniach mobilnych. Ofiary przekierowywane były do fałszywej strony, gdzie proszono je o podanie loginu i hasła do systemu bankowego. Dalszy rozwój sytuacji łatwo sobie wyobrazić – kolejne monity o weryfikację danych dostępowych (np. kod SMS) i w ostatecznym rezultacie – wyczyszczenie konta.

Sztuczka na fałszywe aplikacje mobilne też nie jest nowa, ale w ostatnim czasie ewoluowała i staje się coraz bardziej dopracowana. Raport CERT Orange Polska wymienia tu apki kilku czołowych banków, Allegro, Lidla, a także InPostu. Te i inne spreparowane aplikacje na początku podrzucane były użytkownikom po prostu w SMS-ach, później jednak przestępcy używali łączy do witryn, do złudzenia przypominających Sklep Google Play.

Kliknięcie w podsunięty link uruchamiało ściąganie pliku APK bezpośrednio z serwera przestępcy. Bardziej doświadczeni użytkownicy mogli już zacząć coś podejrzewać, bo taka instalacja wymagała wyrażenia zgody na uruchomienie aplikacji spoza sklepu Play. Jednak regularność kampanii opartych na tym scenariuszu dowodzi, że przestępcom jednak te działania się opłacają i przynoszą skutek. Czyli? Na telefonie instalowany jest trojan Cerberus, wyspecjalizowany w wykradaniu danych logowania do bankowości elektronicznej, SMS-ów autoryzacyjnych, a nawet kodów z aplikacji Google Authenticator. To z kolei daje przestępcom szerokie pole do popisu i mogą praktycznie wszystko – w skrajnym przypadku zyskać pełen dostęp do naszego konta bankowego i pozbawić nas wieloletnich oszczędności.

Jak zauważa Robert Grabowski, szef CERT Orange Polska, na pierwszy rzut oka tego typu schemat ataku wydaje się szyty grubymi nićmi, ale fakt, iż regularnie pojawiają się nowe kampanie tego rodzaju, dowodzi, że przestępcy uzyskują satysfakcjonujący ich efekt, czyli po prostu ludzie się nabierają.

Opisane metody to tylko część zagrożeń, z jakimi trzeba się liczyć, korzystając z internetu i smartfonów. Eksperci CERT Orange Polska przestrzegają, na jakie jeszcze ataki trzeba się przygotować w bieżącym roku. Na pewno będzie to rosnąca liczba złośliwych aplikacji mobilnych (w tym tzw. bankerów), a także znaczący udział malware w urządzeniach stacjonarnych. W obydwu przypadkach zagrożenia te są ściśle powiązane z atakami socjotechnicznymi. Nie zmaleje również popularność ataków typu vishing, CLI spoofingu, smishingu oraz ataków phishingowych z wykorzystaniem serwisów społecznościowych i komunikatorów internetowych. Trzeba się też liczyć z rosnącą skalą kradzieży portfeli kryptowalut, atakami DDoS, utrzyma się też wysoka skala prób wyłudzenia informacji płatniczych (web skimming). W firmach z kolei nieustającym problemem będą ataki z wykorzystaniem ransomware, czyli złośliwego oprogramowania szyfrującego dane.

(foto: Pexels)

Robert Grabowski, szef CERT Orange Polska: Najważniejszy dla naszej własnej ochrony jest zdrowy rozsądek. Nikt nie rozdaje bezinteresownie pieniędzy, dlatego powinna nam się zapalić przysłowiowa „czerwona lampka” na widok różnych sensacyjnych ofert.

Jeżeli ktoś do Ciebie dzwoni (nieważne, z jakiego numeru) i w procesie autoryzacji prosi Cię o podanie danych mających potwierdzić Twoją tożsamość, nie kontynuuj rozmowy. Kolega prosi o pomoc BLIK-iem? Zadzwoń do niego i spytaj, co się stało itd.

Jeżeli ktoś do Ciebie dzwoni (nieważne, z jakiego numeru) i w procesie autoryzacji prosi Cię o podanie danych mających potwierdzić Twoją tożsamość, nie kontynuuj rozmowy. Kolega prosi o pomoc BLIK-iem? Zadzwoń do niego i spytaj, co się stało itd.

Upraszczanie komunikacji i procesów biznesowych jest dla nas wszystkich wygodne, ale jednocześnie tworzy dużą przestrzeń dla działań oszustów. Zawsze wtedy, gdy musisz się uwierzytelnić bądź w grę wchodzą pieniądze – zwolnij. Upewnij się, czy jesteś na właściwej stronie, czy coś Cię w tym procesie nie zaskoczyło, czy naprawdę musisz kliknąć w link w SMS-ie, czy zainstalować aplikację spoza sklepu. Działając emocjonalnie łatwo wpaść w socjotechniczną pułapkę.

Więcej informacji o atakach, zagrożeniach i sztuczkach cyber przestępców oraz sposobach ich neutralizowania znajdziecie w Raporcie CERT Orange Polska za 2020 rok

Artykuł powstał we współpracy z Orange Polska

Źródło zdjęć: Orange Polska, Pixabay, Pexels