Po zawirowaniach wokół aplikacji FaceApp, w sieci pojawiło się kolejne narzędzie, wywołujące pytania o kwestie bezpieczeństwa i budzące narastające kontrowersje. Zao to chińska aplikacja, która pozwala w kilka sekund skorzystać z techniki zmiany twarzy deepfake. Działa fenomenalnie i na pewno dostarcza dużo zabawy, ale też niepokoi swoimi możliwościami.

Zobacz: FaceApp: nowy trend, te same zagrożenia. Ministerstwo Cyfryzacji bierze rosyjską aplikację pod lupę

Zobacz: CERT Polska: aplikacja FaceApp jest bezpieczna

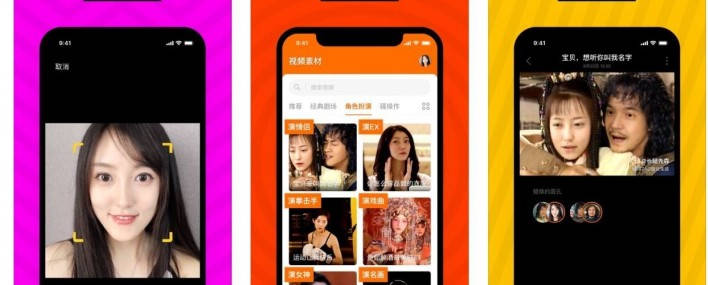

Aplikację Zao opracowała chińska firma Momo, która w Azji znana jest już z alternatywy dla Tindera, czyli programu Tantan. Dzięki Zao można w prosty sposób skorzystać z techniki deepfake, czyli bardzo realistycznej, trudnej do zidentyfikowania zamiany twarzy na wideo. Wystarczy wgrać do aplikacji własne zdjęcie, wybrać jeden z klipów z biblioteki - na przykład fragment filmu lub serialu - i po około ośmiu sekundach przetwarzania w chmurze, za co odpowiadają algorytmu sztucznej inteligencji, otrzymujemy nowy klip ze sobą w roli głównej. Efekt jest powalający, a realizm bardzo duży.

Zabawa tym bardziej budzi zachwyt, że cała operacja deepfake’owania dostępna jest z poziomu smartfonu i nie jest do tego potrzebny superwydajny sprzęt z drogim oprogramowaniem. Użytkownicy docenili możliwości Zao i w azjatyckiej części internetu pojawiły się tysiące zabawnych przeróbek filmów. Poniżej jedna z nich - zestawienie możliwości Zao na klipie, w którym twarz Leonarda DiCaprio została zamieniona na twarz użytkownika aplikacji.

In case you haven't heard, #ZAO is a Chinese app which completely blew up since Friday. Best application of 'Deepfake'-style AI facial replacement I've ever seen.

— Allan Xia (@AllanXia) September 1, 2019

Here's an example of me as DiCaprio (generated in under 8 secs from that one photo in the thumbnail) ? pic.twitter.com/1RpnJJ3wgT

A to jeszcze kolejna przeróbka - „azjatycka reprezentacja w Hollywood”:

Here’s for Asian representation in Hollywood ? #ZAO #AI #Deepfake pic.twitter.com/qrSs3VajfL

— Allan Xia (@AllanXia) September 1, 2019

Aplikacja dostępna jest na razie tylko na iOS w Chinach, Japonii, Indiach, Korei i kilku innych azjatyckich rynkach, ale zaczyna budzić obawy na całym świecie. Po pierwsze, podobnie jak w przypadku FaceApp, pojawia się pytanie o to, co się dzieje z wizerunkami osób korzystających z programu, wysłanymi do aplikacji, a także z innymi danymi, które Zao pozyskuje podczas rejestracji użytkownika - numerem telefonu oraz adresem e-mail. Co więcej, w warunkach korzystania z Zao pojawił się pierwotnie zapis, że twórcy programu zyskują pełne prawa do filmów powstałych po przeróbce w aplikacji. Po fali krytyki autorzy Zao zmienili ten zapis, ale zostawili sobie furtkę, która wciąż pozwala wykorzystać dane użytkowników do niejasnych celów.

Zobacz: Mamy 2019 rok, a ludzie nadal klikają w co popadnie. Smutne wnioski z raportu cyberbezpieczeństwa Cisco

Zobacz: Projekt Strategii Cyberbezpieczeństwa RP trafia do konsultacji

Kolejne pytania dotyczą tego, czy „deepfake dla każdego” nie może być w teorii wykorzystany do niecnych celów przez cyberzłoczyńców. Na przykład do włamania się na konta w serwisach, które korzystają z identyfikacji użytkownika na podstawie skanowania twarzy. Jednym z takich serwisów jest platforma sprzedaży Alibaba, korzystająca z systemu płatności Alipay. Wprowadzona tam jedna z metod identyfikacji pozwala na zatwierdzenie zakupów na podstawie obrazu z kamery. Uprzedzając narastający niepokój, platforma Alibaba wydała oficjalny komunikat, w którym zapewniła, że wykorzystanie Zao do zatwierdzenia transakcji Alipay nie jest możliwe.

Zobacz: Eksperci CERT Orange Polska w projekcie SIMARGL. Walka z cyberzagrożeniami w Europie ma być skuteczniejsza

Zobacz: Google zapłaci za znalezienie błędu w aplikacjach z Google Play

Systemy identyfikacji w bankach czy w platformach sprzedaży korzystają z bardziej rozbudowanych sposobów rozpoznawania twarzy niż prosty skan 2D, więc takie obawy mogą wydawać się bezpodstawne. Z drugiej strony Zao pokazuje, że techniki rodem z Hollywood stają się dostępne dla każdego użytkownika smartfonu i trudno jest przewidzieć, na jakie jeszcze pomysły wpadną deweloperzy i korzystający z tworzonych przez nich narzędzi cyberprzestepcy.