Może tego nie widać, ale Europa jest pod ciągłym ostrzałem ze wschodu.

Specjaliści wykryli ataki kierowane przeciwko dyplomatom z krajów ze wschodu Europy. Nie podają szczegółowych danych, ale mamy podstawy, by podejrzewać, że Polska jest na liście celów. W końcu pomagamy Ukrainie w odparciu ataku. Cyberprzestępcy powiązani prawdopodobnie z rosyjskim wywiadem zagranicznym byli szczególnie aktywni między marcem i majem 2023.

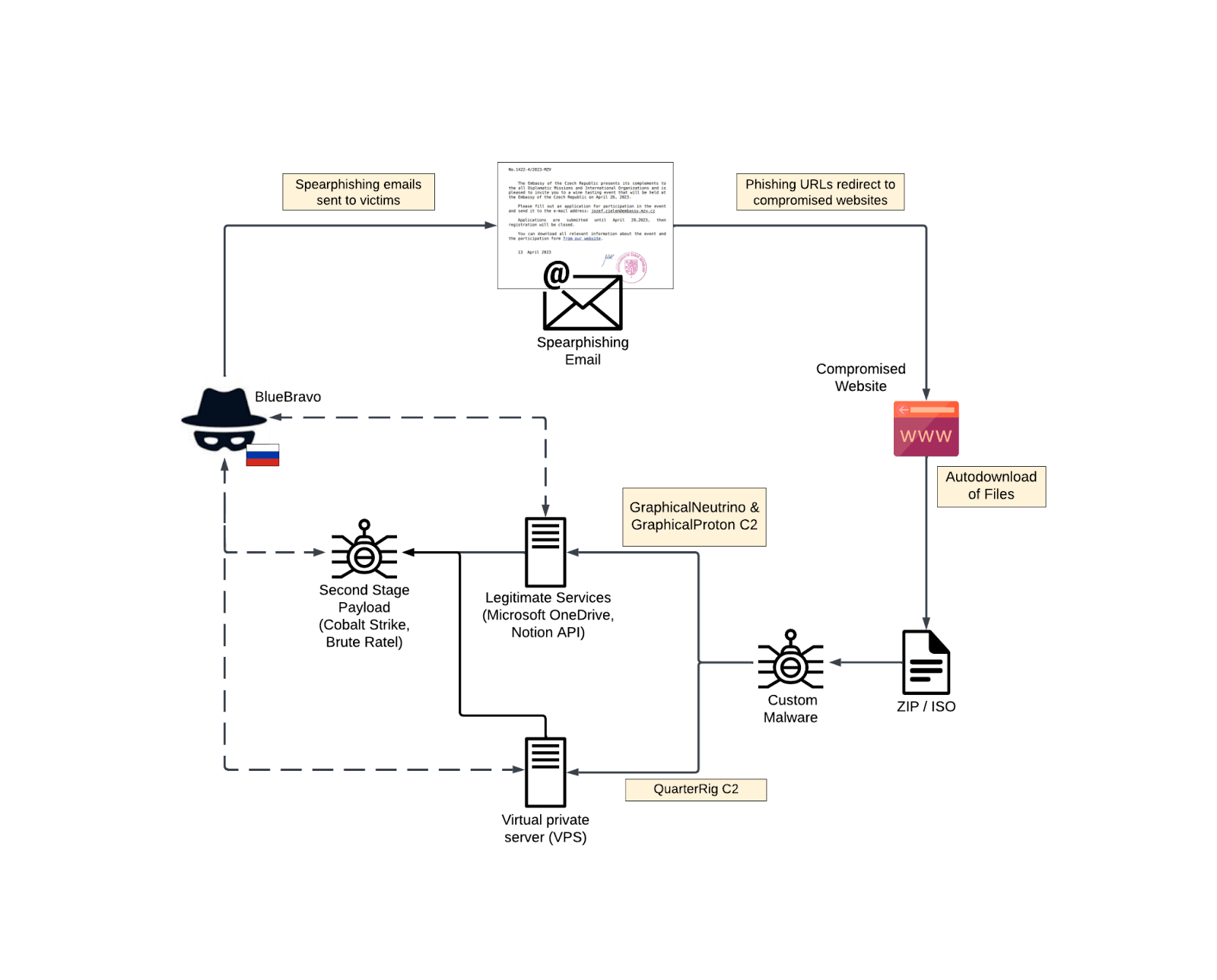

Za atakami stoi prawdopodobnie grupa BlueBravo, znana też pod innymi nazwami (APT29, CozyBear, Cloaked Ursa). Specjaliści łączą ją często ze Służbą Wywiadu Zagranicznego Federacji Rosyjskiej. Ich działania obejmują między innymi dostarczanie backdoora GraphicalProton na urządzenia dyplomatów. Zagrożenie ewoluuje na oczach analityków.

Charakterystycznym elementem kampanii jest używanie tu godnych zaufania usług internetowych do ukrywania serwerów biorących udział w ataku. Stąd podejrzenie, że za wszystkim stoi BlueBravo. Grypa wykorzystywała już wcześniej Dropboxa, Dysk google, Trello, Firebase i Notion, by ukrywać komunikację z urządzeniami ofiar.

GraphicalProton wykorzystuje Dropboxa lub OneDrive do ukrywania połączenia. To któryś już z kolei wariant malware’u, którym atakowani są dyplomaci i inne strategiczne podmioty. Widać więc dywersyfikację w arsenale napastników.

Atak rozpoczyna się od e-maila ze szkodliwym linkiem, przygotowanego specjalnie dla konkretnego celu. Link kieruje do strony, skąd automatycznie zostanie pobrany szkodliwy program. To on komunikuje się z niegroźnymi zwykle usługami i ściąga docelowy backdoor.

Zobacz: Polski dyplomata sprzedawał auto na Ukrainie. Jednego nie przewidział

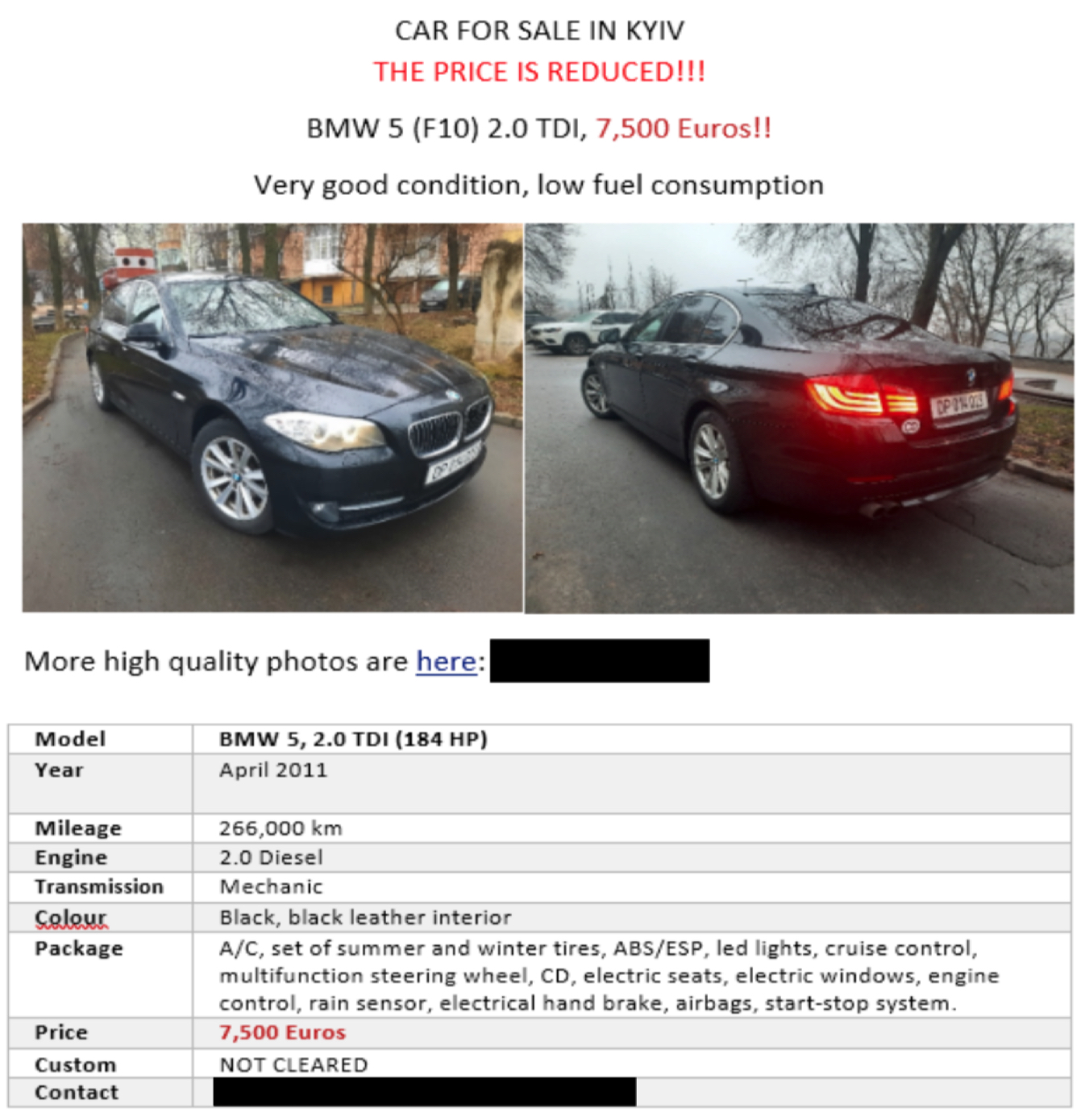

Przynętą jest zwykle materiał motoryzacyjny, co od razu przywodzi na myśl niedawny atak związany z polskim dyplomatą w Kijowie i jego używanym BMW. Słusznie! Specjaliści z Recorded Future przeanalizowali bowiem bardzo podobną, a może nawet tę samą kampanię, co analitycy Unit 42 w połowie miesiąca.

Wspomniany wyżej link do szkodliwego programu kryje się w pliku ze zdjęciem BMW 5, wystawionego rzekomo na sprzedaż w stolicy Ukrainy. Wygląda na to, że polski dyplomata zrobił szpiegom nie lada przysługę. Atak „na BMW” widocznie działał i pewnie jeszcze nie raz o nim usłyszymy.

Źródło zdjęć: Art Konovalov / Shutterstock, Recorded Future

Źródło tekstu: Recorded Future