BrutePrint to nowy rodzaj ataku na smartfony z Androidem, o którym napisali naukowcy z Tencent Labs i Zhejiang University. Pozwala on złamać zabezpieczenia urządzenia z wykorzystaniem czytnika linii papilarnych.

Są różne sposoby na przełamywanie zabezpieczeń, a niektóre z nich polegają na zastosowaniu siły. Ataki siłowe (brute-force) polegają na zastosowaniu wielu prób w celu złamania kodu, klucza czy hasła i uzyskaniu nieautoryzowanego dostępu do kont, systemów lub sieci. Teoretycznie przed tego typu atakami są jest zabezpieczony czytnik linii papilarnych w smartfonach, który po kilku nieudanych próbach się blokuje i każe czekać na możliwość wykonania kolejnej próby.

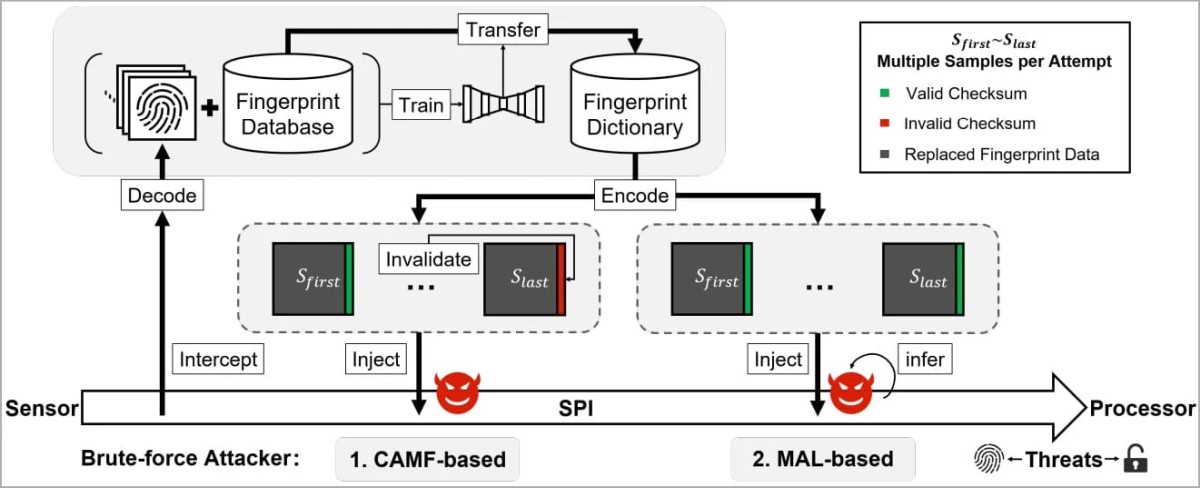

Chińskim naukowcom z Tencent Labs i Uniwersytetu Zhejiang udało się pokonać zabezpieczenia istniejące obecnie na smartfonach i mające chronić przed atakami siłowymi. Chodzi o rozwiązania takie jak limity prób i tzw. liveness detection (oceniające, czy dana biometryczna – w tym przypadku odcisk palca – pochodzi od istniejącej osoby). Wykorzystali w tym celu dwie luki "zero-day", a mianowicie CAMF (Cancel-After-Match-Fail, anuluj po nieudanym dopasowaniu) i MAL (Match-After-Lock, dopasuj po zablokowaniu).

Autorzy artykułu opublikowanego na portalu Arxiv.org stwierdzili również, że można przejąć obrazy odcisków palców poprzez atak typu man-in-the-middle (przechwycenie danych przesyłanych pomiędzy dwoma stronami). Możliwe jest to dzięki temu, że dane biometryczne w szeregowym interfejsie peryferyjnym (SPI) czytników linii papilarnych były nieodpowiednio chronione.

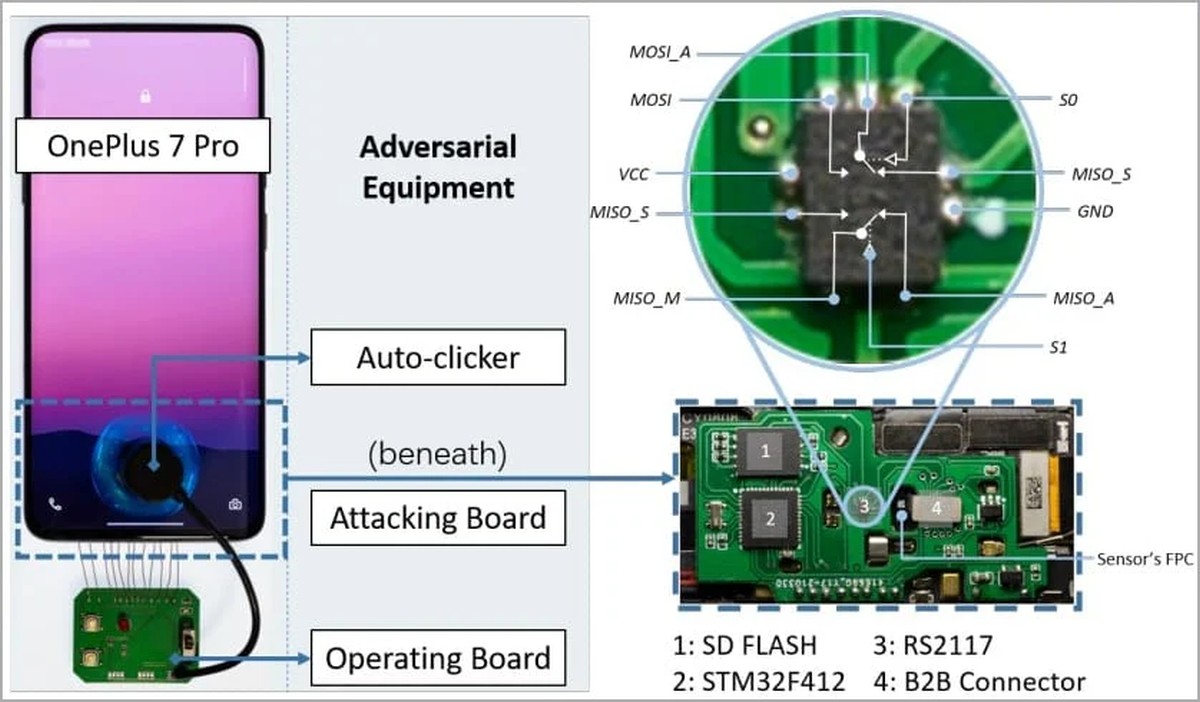

Ataki BrutePrint i SPI MITM przetestowano na dziesięciu popularnych modelach smartfonów, uzyskując nieograniczoną liczbę prób na wszystkich testowanych urządzeniach z systemem Android i HarmonyOS (Huawei) oraz dziesięć dodatkowych prób na urządzeniach z systemem iOS.

Ideą BrutePrint jest wykonanie nieograniczonej liczby przesłań obrazów odcisków palców do urządzenia docelowego, dopóki nie zostanie dopasowany zdefiniowany przez użytkownika odcisk palca. Atakujący potrzebuje fizycznego dostępu do urządzenia docelowego, aby przeprowadzić atak BrutePrint, dostępu do bazy danych odcisków palców, którą można uzyskać z akademickich zbiorów danych lub wycieków danych biometrycznych, oraz odpowiedniego sprzętu, kosztującego około 15 dolarów (63 zł).

W przeciwieństwie do tego, jak działa łamanie haseł, dopasowania odcisków palców używają progu referencyjnego zamiast określonej wartości, więc atakujący mogą manipulować współczynnikiem fałszywej akceptacji (FAR), aby zwiększyć próg akceptacji i łatwiej tworzyć dopasowania. BrutePrint znajduje się pomiędzy czujnikiem odcisków palców a Trusted Execution Environment (TEE) i wykorzystuje lukę CAMF do manipulowania mechanizmami multipróbkowania i redukcji błędów uwierzytelniania odcisków palców na smartfonach.

CAMF wstrzykuje błąd sumy kontrolnej do danych odcisku palca, aby zatrzymać proces uwierzytelniania w przedwczesnym punkcie. Pozwala to atakującym wypróbować odciski palców na urządzeniu docelowym, podczas gdy jego systemy ochrony nie zarejestrują nieudanych prób, pozwalając na wykonywanie ich tak długo, jak będzie trzeba.

To odkrycie, które na pierwszy rzut oka wydaje się niezwykle alarmujące. Przede wszystkim jednak bardzo ważne jest to, że luka została dokładnie udokumentowana i ujawniona publicznie. Dokładniejsza analiza pokazuje, że zagrożenie może nie być aż tak poważne, jak sądzimy. Aby scenariusz takiego ataku się ziścił, musi zostać spełnione wiele warunków – przede wszystkim użytkownik musi się posługiwać starszym sprzętem, ze starszą wersją oprogramowania (Android 11 i starszy; iOS 14.5.1; 14.4.1), a atakujący uzyskać fizyczny dostęp do urządzenia ofiary. Ta sytuacja udowadnia natomiast, jak ważne jest bieżące aktualizowanie oprogramowania, czyli instalowanie najaktualniejszych poprawek. Dla przeciętnego, regularnie aktualizującego swoje oprogramowanie użytkownika tego typu atak to bowiem znikome zagrożenie. Jeśli te luki nie zostały już naprawione w najnowszych modelach, prawdopodobnie zostaną „załatane” w najbliższych aktualizacjach. W zależności od lokalnych przepisów można sobie natomiast wyobrazić, że ta technika będzie przydatna dla organów ścigania w przypadku, gdy podejrzany używa starszego telefonu bez aktualizacji.

– skomentował Kamil Sadkowski, starszy specjalista ds. cyberbezpieczeństwa ESET

Zobacz: Masz smartfon Samsunga? To jest pilna rzecz do zrobienia

Zobacz: Atak na pieniądze Polaków. Mały błąd i tracisz oszczędności

Źródło zdjęć: Marian Szutiak / Telepolis.pl, arxiv.org

Źródło tekstu: arxiv.org, materiały prasowe